‘멀티클라우드’라는 단어는 인기가 드높은 지금 가능한 많이 써두는 편이 좋을 것이다. 이 단어가 어떤 의미를 담는 것도 그리 오래 지속되지는 않을 것이기 때문이다.

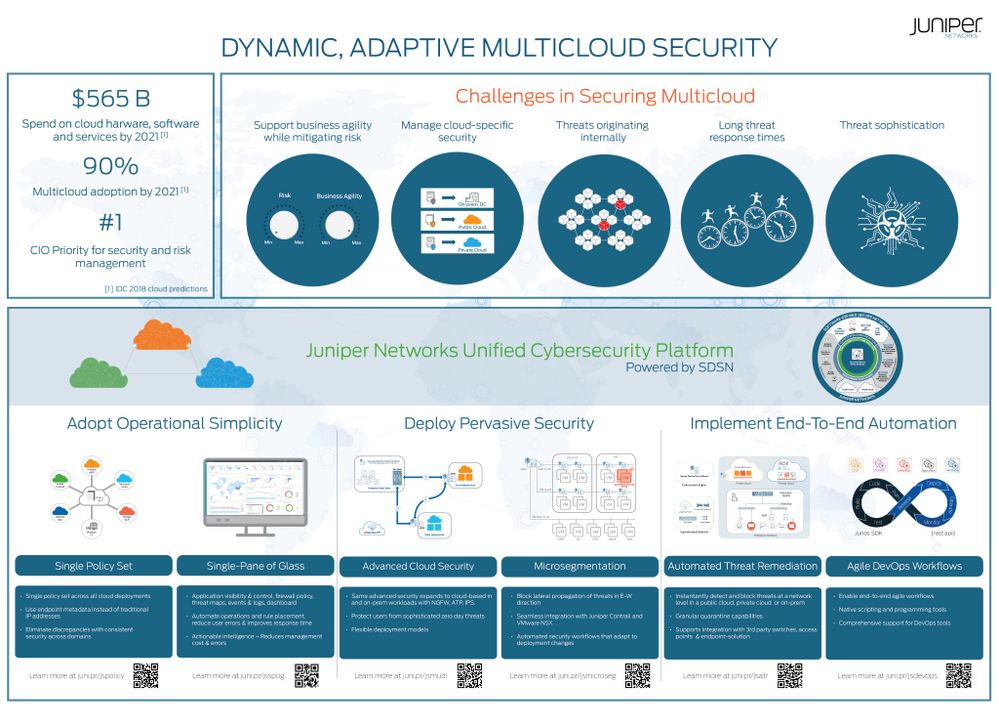

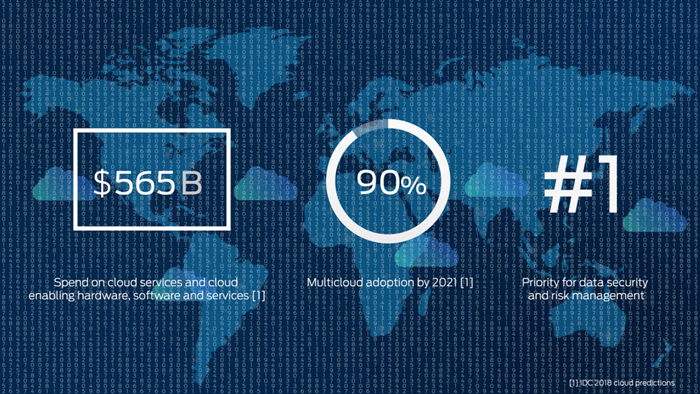

시장조사전문기관 IDC는 2021년경 기업이 클라우드에 지출하는 비용이 5,000억 달러에 이를 것이라고 전망한다. 그리고 엔터프라이즈 클라우드의 90% 이상은 멀티클라우드로 구축될 것이다. 그러므로 2021년경에는 ‘멀티클라우드(multicloud)’라는 구분은 의미가 없어질 것으로 보인다. 사실상의 표준으로 작용할 것이기 때문이다.

그러나 멀티클라우드라는 궁극적 목표를 앞둔 지금 시점에서, 무엇보다 중요한 관심사는 보안이다.

이전 기사에서 필자는 가격, 민첩성, 규모, 글로벌 풋프린트가 기업이 클라우드 플랫폼을 선택하는 과정의 핵심 고려사항이라고 주장했다. 하지만 머신러닝, 인공지능(AI), 사물인터넷(IoT), 이미지 및 음성 서비스 같은 정교한 최신 기술이 현재 클라우드 플랫폼과 결합하고 있으며, 이들 기술은 이미 엔터프라이즈 멀티클라우드 설계 방식에 중대한 영향을 미치고 있다는 점을 고려해야 한다.

기업이 변화하는 시장에서 경쟁력을 유지하고 고객 요구에 부응하기 위해서는 이러한 기술을 최대한 활용하는 것이 중요하다. 동시에 기업 보안 담당자의 최우선 과제로는 네트워크를 공격으로부터 안전하게 보호하면서 조직이 최신 기술과 구축 모델을 도입할 수 있도록 지원하는 것을 꼽을 수 있다.

보안과 관련된 문제라면 모두 그렇듯, 이런 과제도 말처럼 쉽지는 않다. 그렇다면 이 큰 과제를 한 부분씩 나눠서 살펴보기로 하자.

가장 먼저 생각할 것은 사이버 공격이 끊임 없이 진화한다는 점이다. 항상 새로운 맬웨어와 랜섬웨어가 등장하고, 데이터 침해로 인한 피해 비용은 점점 늘어난다. 이것은 어제 오늘의 이야기가 아니다. 심각한 사실은 멀티클라우드 구축과 함께 공격 노출이 크게 확대되고 있으며, 클라우드 공급 업체가 제공하는 네이티브 보안만으로는 최신 위협을 제대로 방어할 수 없다는 점이다.

둘째, 위협을 정확히 탐지한다 하더라도 기존 워크플로우에서는 침입자나 감염된 호스트를 격리할 때 사람의 수작업이 필요하다. 사람의 개입은 시간이 필요하고, 확장하기도 어렵다. 따라서 신속한 대응이 불가능하다. 즉, 방어 조치를 개시하기 전까지 위협이 네트워크 안에서 다른 시스템으로 전파되는 시간이 충분히 생긴다는 뜻이다.

세 번째 중요한 문제는 서로 다른 클라우드별 보안 정책을 관리할 때의 과제다. 멀티클라우드 구축 환경 전반적으로 보안 정책이 다르면 방어 태세가 약화 될 수밖에 없다. 또한, 전통적인 IP 기반 보안 정책으로는 끊임없이 가상머신이 동적으로 생성되고 종료되는 클라우드 환경을 유연하게 지원하기 어렵다.

그렇다면 기업은 어떻게 멀티클라우드 환경을 보호할 수 있을까? SDSN(Software-Defined Secure Networks) 기반의 주니퍼 네트웍스 통합 사이버보안 플랫폼(Unified Cybersecurity Platform)을 통한 세 가지 접근 방식을 살펴보자.

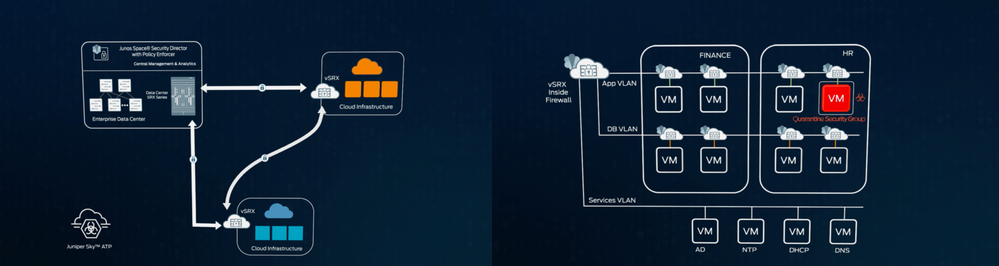

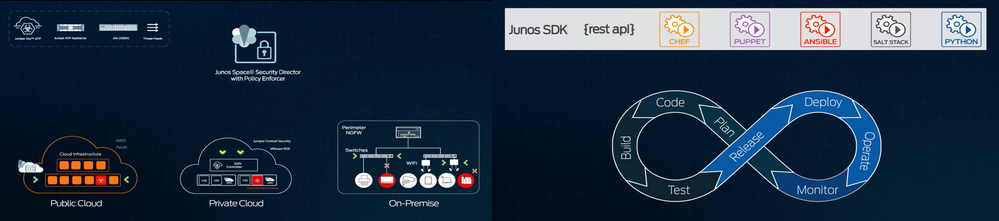

- 운영 단순성 도입. 가장 먼저 단일 창구에서 모든 클라우드 구축 환경을 모니터링하고 보안 전략을 강화하는 관리 솔루션을 도입한다. 그런 다음, IP 주소가 아닌 엔드포인트 메타데이터를 활용하는 동적 정책 모델로 전환하고 엔터프라이즈 전반에 걸쳐 동일한 보안 정책을 적용한다.

- 퍼베이시브 보안 구축. 차세대 방화벽 서비스(Next-Generation Firewall, NGFWS), ATP(Advanced Threat Prevention), 구축 간 IPsec 보안 연결을 통해 온프레미스에서 클라우드에 동일한 보안 기능을 확장 적용한다. 이런 방식으로 구축 전반에서 일관된 태세를 유지하고 노스-사우스(north-south) 방향으로 네트워크에 침투하는 위협을 차단할 수 있다. 그리고 마이크로세그먼테이션(microsegmentation)을 적용하여 래터럴 무브먼트를 통해 확산되는 이스트-웨스트(east-west) 방향의 내부 위협을 차단한다.

- 엔드투엔드 자동화 구현. 정확한 위협 탐지 기술을 사용하고 자동 위협 대응을 구현함으로써 관리자의 코딩 수작업 필요없이 퍼블릭 클라우드, 프라이빗 클라우드, 온프레미스 네트워크 레벨에서 위협을 차단한다. 주니퍼의 Junos® Space Security Director Policy Enforcer 툴은 서드파티 스위치, 무선 액세스 포인트, 엔드포인트 보안 솔루션과의 통합을 지원한다. 따라서 기존 인프라를 대대적으로 교체하지 않으면서도 손쉽게 멀티벤더 구축 환경에 최신 퓨처 프루프 보안을 추가할 수 있다. 또한, 주니퍼 Junos OS는 강력한 SDK 및 REST API를 제공하며, 퍼펫(Puppet), 앤서블(Ansible), 솔트스택(Saltstack) 같은 툴과 통합되어 민첩한 데브옵스 워크플로우와 보안을 매끄럽게 결합할 수 있다. 또 하나 주목할 것은 파이썬 인터프리터 내장 기능으로, Junos에서 바로 자동화 스크립트를 실행한다는 강점이 있다.

이렇게 멀티클라우드에 특화된 강력한 보안 전략을 통해, 기업은 멀티클라우드 환경에서 퓨처 프루프 보안을 구현할 수 있다. 위의 영상과 포스터의 솔루션 개요 링크에서는 주니퍼가 제안하는 멀티클라우드용 통합 사이버보안 플랫폼(Unified Cybersecurity Platform)에 대한 더 많은 정보를 확인하고, 본격적인 멀티클라우드 시대에 대비할 수 있을 것이다.